Các mẹo hàng đầu để bảo vệ hệ thống điện

06/10/2025 05:00 Số lượt xem: 11Đảm bảo thiết bị điện an toàn, bảo mật và dẻo dai là một thách thức lớn, đặc biệt là khi nguồn gốc và bản chất của các mối đe dọa liên tục thay đổi. Khi nói đến an ninh mạng, việc nắm vững những điều cơ bản có thể tạo nên sự khác biệt.

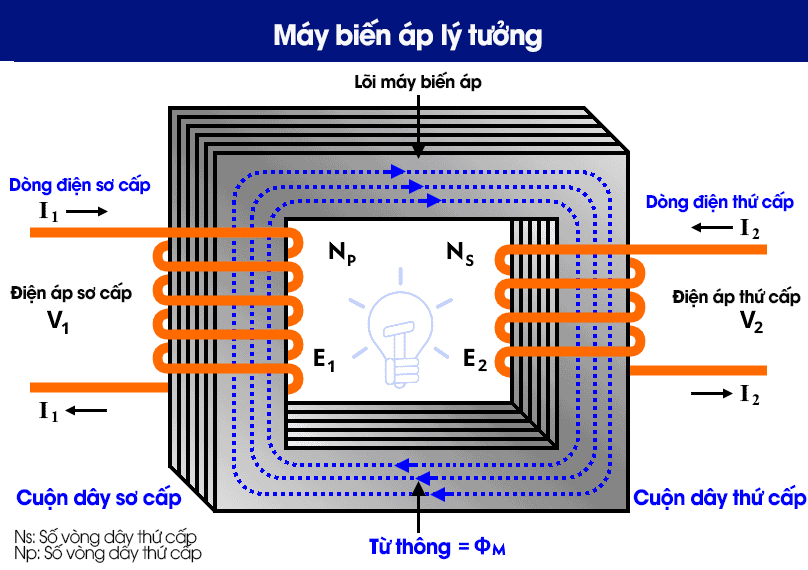

Khi phát hiện ra các lỗ hổng tiềm ẩn, việc tìm ra và giảm thiểu chúng trước khi người khác lợi dụng lỗ hổng đó là một cuộc đua (Ảnh st)

Đảm bảo an ninh hiệu quả trong phát điện - dù đó là nhà máy điện hay nguồn năng lượng phân tán - là một cuộc chiến liên tục. Khi các hệ thống và công nghệ ngày càng phức tạp, việc theo kịp mọi mối đe dọa hoặc mọi lỗ hổng tiềm ẩn trong an ninh trở nên ngày càng khó khăn.

Trong thời đại Công nghiệp 4.0, phần lớn trọng tâm bảo mật là an ninh mạng, và mặc dù an ninh mạng tất nhiên là cực kỳ quan trọng, nhưng nó chỉ là một phần trong toàn bộ các hệ thống và quy trình bảo mật của nhà máy. Stuxnet, một trong những cuộc tấn công khét tiếng nhất trong lịch sử, cuối cùng đã truyền vào các trang web thông qua một ổ USB do con người mang theo.

Khi phát hiện ra các lỗ hổng tiềm ẩn, việc tìm ra và giảm thiểu chúng trước khi người khác lợi dụng lỗ hổng đó là một cuộc đua. Thực tế là bạn có thể không bao giờ có thể tự bảo vệ mình hoàn toàn khỏi mọi mối đe dọa có thể xảy ra trong tương lai. Tuy nhiên, mặc dù bảo mật hiệu quả là tìm ra và khắc phục các mối đe dọa tiềm ẩn, thì việc có sẵn các chính sách và quy trình phù hợp để ngăn ngừa hoặc giảm thiểu mọi hậu quả cũng có ý nghĩa tương tự.

Bạn không thể loại bỏ hoàn toàn và vô thời hạn mọi rủi ro, nhưng với các quy trình và thủ tục mạnh mẽ và tuân thủ các thực hành tốt nhất, bạn có thể giảm đáng kể khả năng có các hệ thống bảo mật bị xâm phạm. Hơn nữa, trong trường hợp các hệ thống của bạn bị tấn công bởi những kẻ xấu, những chính sách và thủ tục này có thể giảm đáng kể mức độ nghiêm trọng và chi phí của bất kỳ cuộc tấn công nào xảy ra.

Không có hai nhà máy nào giống hệt nhau, và do đó, các chính sách và quy trình bảo mật sẽ khác nhau ở mọi nơi bạn đến. Quan trọng là, các mối đe dọa cũng sẽ khác nhau. Ví dụ, khi mọi người nghĩ về các cuộc tấn công mạng, họ thường nghĩ đến những tin tặc đeo mặt nạ khom lưng trên màn hình trong một căn phòng phía sau ở một quốc gia khác.

Trên thực tế, đây không phải là nơi bắt nguồn của phần lớn các rắc rối.

Tách biệt hoàn toàn không gian công nghệ vận hành (O/T) thường là một thực hành tốt cho các cơ sở công nghiệp. Trong một hệ thống tách biệt hoàn toàn, một người cắm ổ USB chính xác để cung cấp các bản cập nhật chương trình cơ sở để tránh kết nối với bất kỳ hệ thống bên ngoài nào. Mặc dù đây có thể là biện pháp thực hành hợp lý nhưng nó không đảm bảo chống lại các cuộc tấn công. Bản thân ổ USB có thể là mối đe dọa hoặc bản cập nhật mà nó mang theo có thể có lỗ hổng hoặc cài đặt không đúng cách. Đây là lúc các chính sách và quy trình phát huy tác dụng trong việc hiểu các rủi ro lớn nhất và thực hiện các bước để loại bỏ chúng - hoặc ít nhất là giảm thiểu tác động của chúng.

Việc triển khai bảo mật hiệu quả cũng đòi hỏi tính thực dụng. Có một giới hạn về mức độ bảo mật mà bạn có thể thực sự đưa vào trước khi nó bắt đầu gây tổn hại đến năng suất và hiệu quả của hoạt động. Nếu các hệ thống của bạn an toàn đến mức ngay cả nhân viên được ủy quyền cũng gặp khó khăn khi truy cập vào chúng, thì điều này có thể phản tác dụng. Do đó, bảo mật hiệu quả có nghĩa là hiểu được các mối đe dọa và tác động của các biện pháp giảm thiểu, đồng thời cân nhắc các sự đánh đổi phải thực hiện giữa bảo mật và hiệu quả hoạt động.

Học hỏi từ những sai lầm

Nhiều chuyên gia an ninh kiếm sống bằng cách nhận dạng các rủi ro và tìm ra lỗ hổng. Nhiều khi các giải pháp sẽ yêu cầu một khoản đầu tư và điều này có thể khiến bạn thấy khó chịu khi nghe. Ở cấp độ điều hành, điều này có thể là một khoản tiền phải chi thêm mà không thể đo lường được lợi nhuận - bạn không thể định giá một việc không xảy ra. Trong khi đó, các kỹ sư tại hiện trường ở một nhà máy có thể không muốn cấp quyền truy cập hệ thống của họ cho các bên thứ ba (và đúng như vậy - đây là một thực hành bảo mật tốt) và cũng có thể không thích việc các hệ thống đó bị dò sét kỹ lưỡng hoặc bị buộc phải thực hiện các thay đổi.

Tuy nhiên, mỗi lỗ hổng có thể phát hiện và bảo mật là bớt đi một vectơ (một vật mang mầm bệnh) có khả năng tấn công hệ thống của bạn. Sẽ luôn có nhiều mối đe dọa hơn cần phát hiện - một lỗ hổng khác cần bịt lại - nhưng thực tế là nếu bạn không tìm thấy chúng, cuối cùng sẽ có người khác tìm ra. Để đạt mục đích đó, cần coi các sai lầm là điều tốt, vì mỗi sai lầm là một cơ hội để học hỏi và cải thiện - và những cải thiện này có thể nhân lên để mang lại những lợi ích bổ sung.

Chiến thắng dễ dàng để có các hệ thống bền bỉ hơn

Bảo mật, an toàn và độ tin cậy, tất cả đều có mối liên hệ với nhau. Chăm sóc một yếu tố sẽ giúp các yếu tố còn lại hiệu quả hơn. Ví dụ, chúng tôi thấy rằng nhiều cơ sở đã để Sơ đồ một sợi (SLD) của họ hết hạn. Có một SLD cập nhật là rất quan trọng đối với việc khóa/gắn thẻ, về cơ bản là một quy trình an toàn và bảo mật. Tuy nhiên, SLD cũng quan trọng để cải thiện độ tin cậy, đẩy nhanh quá trình khắc phục sự cố và hợp lý hóa việc nâng cấp và lập kế hoạch. Từ đó, bạn có thể cải thiện tính năng năng lượng và tính bền vững của mình, đồng thời tối ưu hóa tính năng nhà máy để thúc đẩy lợi nhuận dài hạn.

Tiêu chuẩn 70B của Hiệp hội Phòng cháy chữa cháy Quốc gia Mỹ (NFPA 70B) quy định rằng phải thực hiện quét hồng ngoại (IR) sau khi khởi động và đưa thiết bị mới vào vận hành, và sau đó là thực hiện hàng năm. Những điều này giúp phát hiện các điểm phát nóng cục bộ có thể là triệu chứng của các vấn đề về an toàn hoặc hoạt động không hiệu quả. Bất kỳ nhiệt độ không mong muốn nào bên trong một thiết bị sẽ làm giảm tuổi thọ của thiết bị đó.

Quét IR rất dễ triển khai. Chúng có thể thực hiện mà không xâm lấn để thu thập thông tin về nơi có nguy cơ an toàn tiềm ẩn và các điểm kém hiệu quả, và do đó cung cấp thông tin chi tiết về nơi có thể cần bảo trì khẩn cấp. Mặc dù vậy, trên thực tế đây là quy định bắt buộc ở nhiều nơi trên thế giới, nhưng nhiều nhà máy đã không thực hiện chúng.

Biên dịch: Bùi Thị Thu Hường

Theo “energytech”, tháng 3/2025

Thị trường năng lượng địa phương: Mở đường hướng tới hệ thống phân phối điện kỹ thuật số cacbon thấp

Cuốn sách này cung cấp ...